CARA EFEKTIF ATASI MFA FATIGUE ATTACK

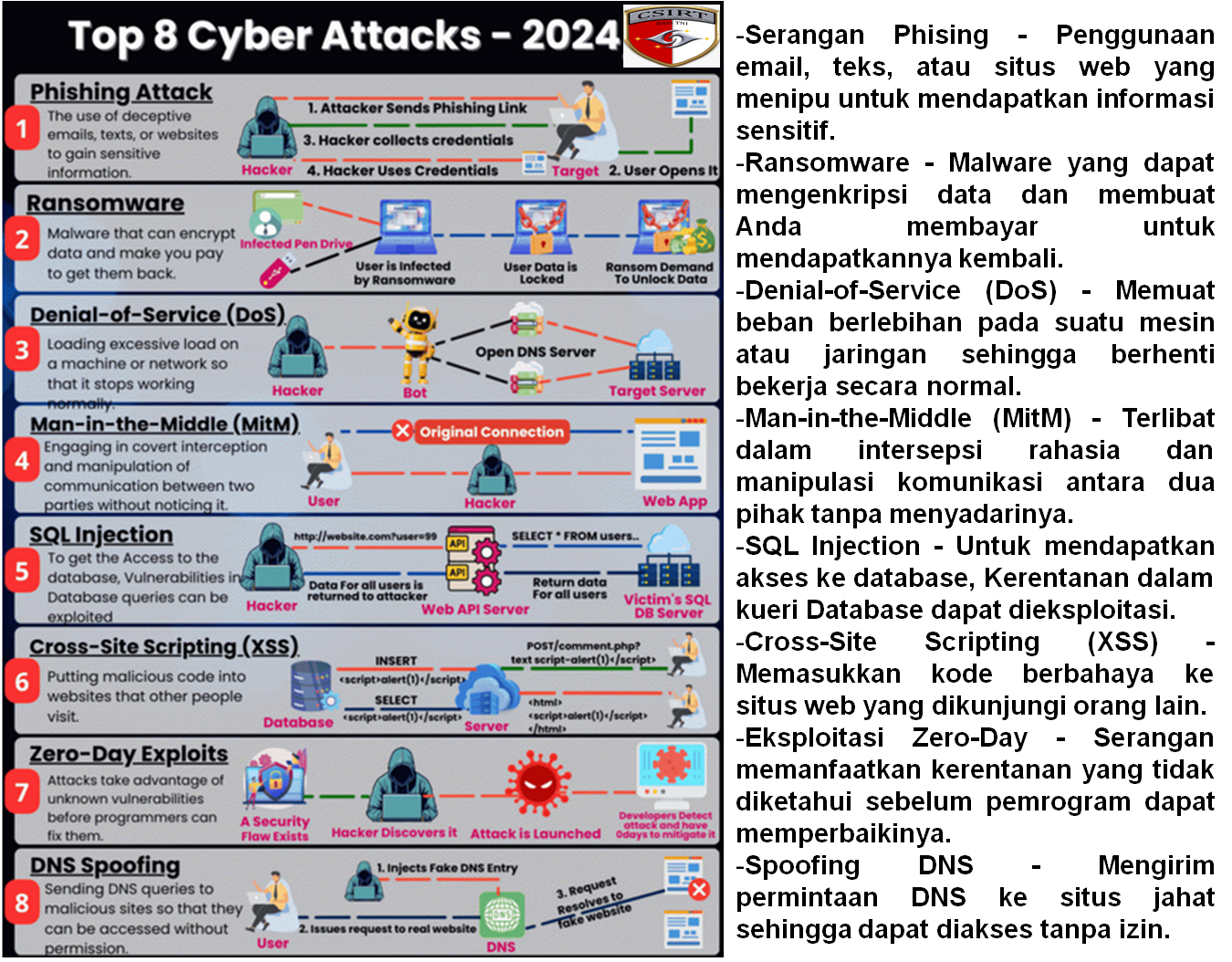

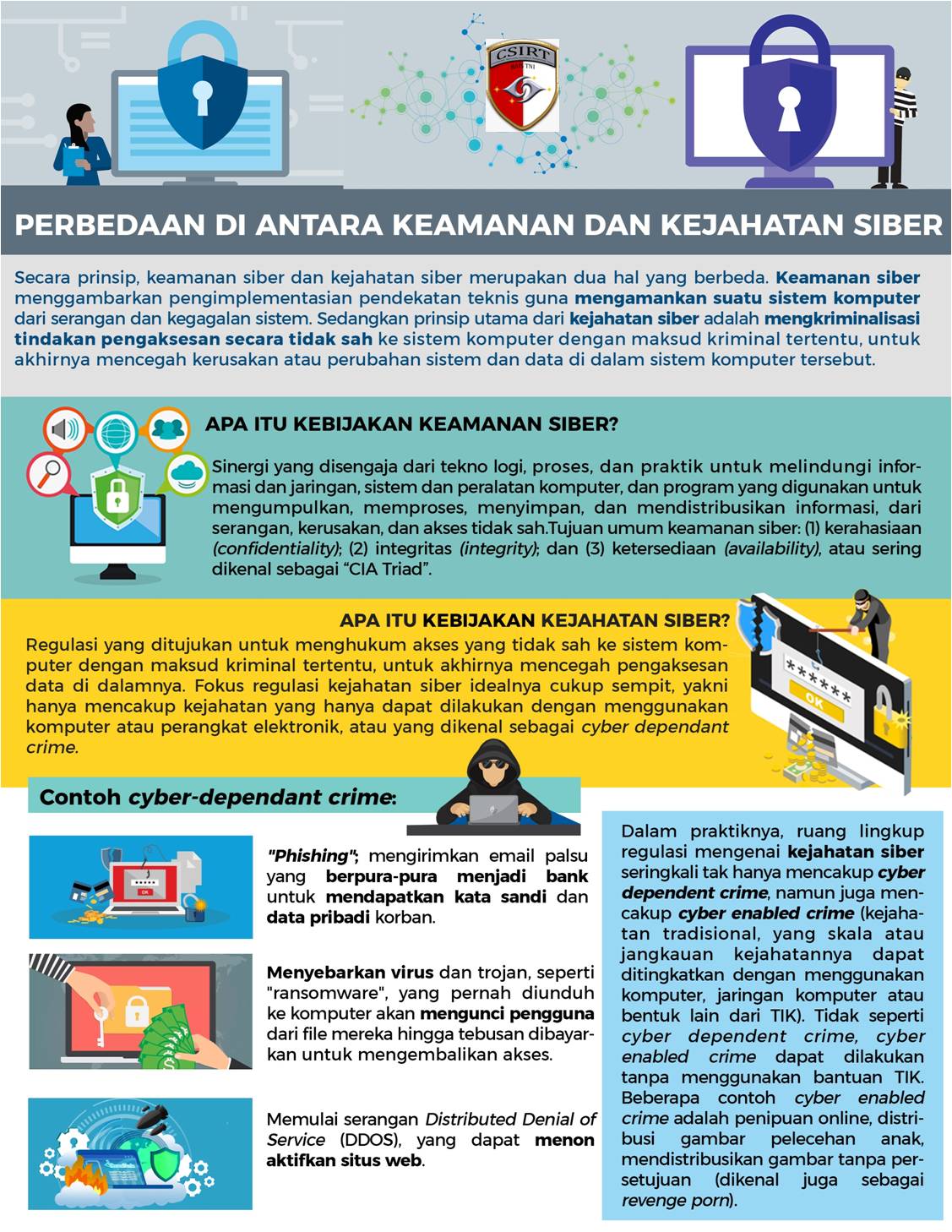

Serangan MFA (Multi-Factor Authentication) fatigue attack yang semakin menjadi perhatian utama dalam dunia keamanan siber. MFA diketahui merupakan salah satu cara yang efektif untuk meningkatkan keamanan akun dan sistem digital dengan meminta lebih dari satu metode verifikasi identitas. Namun, serangan fatigue MFA dapat terjadi ketika pengguna merasa terganggu atau lelah dengan proses autentikasi yang kompleks, sehingga cenderung mengabaikan atau mengurangi kepatuhan terhadap prosedur MFA.

Apa itu MFA. Otentikasi multifaktor (MFA) adalah tindakan keamanan yang mengharuskan pengguna memberikan dua atau lebih jenis identifikasi berbeda untuk mengakses akun atau sistem. Pendekatan ini meningkatkan keamanan: Sekalipun satu faktor autentikasi dikompromikan, faktor tambahan tersebut dapat mencegah akses yang tidak sah.

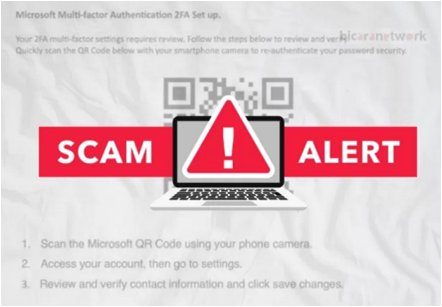

Apa itu kelelahan MFA. Sebagian besar pengguna memahami nilai MFA. Namun banyak yang bosan dengan banyaknya pemberitahuan push yang ada di zaman kerja modern. Kelelahan MFA terjadi ketika pengguna kewalahan dengan notifikasi sehingga mereka tidak lagi memberikan perhatian penuh pada setiap notifikasi. Serangan kelelahan MFA bukanlah cara langsung untuk melewati MFA. Sebaliknya, TTP ini mengeksploitasi kesalahan manusia dan kelelahan selama proses MFA. Pendekatan ini memanfaatkan kepercayaan yang diberikan pengguna pada MFA dan ekspektasi mereka selanjutnya bahwa permintaan MFA adalah permintaan yang sah. Seringkali, penyerang mengharapkan pengguna untuk menyetujui permintaan palsu di tengah banyaknya permintaan yang sah. Serangan kelelahan MFA menekankan pentingnya tidak hanya menerapkan MFA tetapi juga melatih pengguna untuk berhati-hati dan cerdas tentang permintaan MFA yang mereka setujui.

Bahaya serangan kelelahan MFA. Serangan kelelahan MFA, meskipun seringkali tidak kentara dalam pelaksanaannya, membawa implikasi besar terhadap dinamika keselamatan dan kepercayaan dalam organisasi Anda. Serangan-serangan ini tidak hanya secara langsung mengancam keamanan digital Anda, tetapi juga berdampak negatif terhadap kepercayaan diri dan kondisi mental pengguna. Berikut beberapa konsekuensi potensial dari serangan kelelahan MFA : Akses tidak sah, Penolakan layanan, Erosi kepercayaanBagaimana cara kerja serangan kelelahan MFA?

Melawan kelelahan MFA. Dalam permainan pertahanan siber yang rumit, memahami dan memerangi ancaman yang terus berkembang memerlukan perpaduan antara kesadaran pengguna dan perlindungan teknologi yang kuat. Pertimbangkan taktik berikut untuk membantu melawan serangan kelelahan MFA.

1. Pencocokan nomor: Jika tantangan MFA memerlukan pencocokan nomor, pengguna harus memiliki visibilitas ke sesi autentikasi asal yang tidak dapat terjadi dalam serangan kelelahan MFA.

2. Geolokasi: Menyajikan informasi geolokasi, meskipun tidak tepat, sebagai bagian dari tantangan MFA memberikan lebih banyak konteks bagi pengguna.

3. Pelatihan pengguna: Elemen manusia tetap menjadi salah satu aspek paling rentan dalam strategi keamanan apa pun. Oleh karena itu, pelatihan pengguna yang komprehensif sangat penting. Hal ini tidak hanya melibatkan pengenalan pengguna dengan konsep serangan kelelahan MFA tetapi juga menanamkan kebiasaan hati-hati. Lokakarya rutin, simulasi serangan, dan pengingat yang konsisten dapat membantu pengguna mengenali aktivitas mencurigakan. Dengan memverifikasi konteks setiap permintaan MFA, karyawan Anda dapat secara signifikan mengurangi kemungkinan kesalahan pemberian akses.

4. Pembatasan tarif: Salah satu tindakan penanggulangan teknis yang paling efektif adalah pembatasan tarif. Dengan menetapkan ambang batas jumlah permintaan MFA yang diizinkan dalam jangka waktu tertentu, Anda sangat mengurangi kemampuan penyerang untuk membanjiri pengguna dengan notifikasi. Pendekatan ini tidak hanya menghalangi kemampuan penyerang untuk membingungkan target namun juga memberikan lapisan perlindungan terhadap potensi upaya serangan brute force.

5. Pencatatan dan pemantauan: Pencatatan upaya autentikasi yang berkelanjutan dan menyeluruh memiliki tujuan ganda. Pertama, dengan menyimpan catatan terperinci, organisasi dapat melakukan analisis pasca-insiden untuk memahami dan mengatasi kerentanan. Kedua, alat pemantauan real-time dapat menilai log ini dan menggunakan pembelajaran mesin atau analisis heuristik untuk mendeteksi pola yang konsisten dengan serangan kelelahan MFA. Ketika pola seperti itu muncul, peringatan otomatis dapat memberi tahu tim keamanan untuk melakukan penyelidikan lebih lanjut.

6. Mekanisme umpan balik: Memberdayakan pengguna untuk menjadi bagian aktif dari strategi pertahanan bisa sangat efektif. Dengan menyiapkan mekanisme umpan balik yang mudah digunakan, pengguna dapat dengan cepat melaporkan permintaan MFA yang mencurigakan atau anomali lainnya. Kemampuan ini tidak hanya membantu tim TI menerima peringatan langsung tentang potensi ancaman, namun juga menumbuhkan budaya sadar keamanan di mana setiap individu merasa bertanggung jawab untuk menjaga aset digital.

Mengalahkan kelelahan MFA. Pengeboman MFA menghadirkan tantangan yang beragam, membandingkan kemajuan teknologi keamanan dengan kerentanan perilaku manusia. Melalui taktik seperti phishing, pembuatan permintaan secara cepat, dan menyamarkan permintaan jahat, penyerang telah mempersenjatai alat yang dimaksudkan untuk melindungi pengguna. MFA tetap merupakan mekanisme pertahanan yang kuat, namun efektivitasnya dapat terganggu ketika pengguna kewalahan atau kurang terlatih. Kunci untuk mengatasi kelelahan MFA tidak hanya terletak pada tindakan penanggulangan teknologi namun juga pada pendidikan dan pemberdayaan pengguna. Dengan memadukan kesadaran dengan pertahanan proaktif seperti mekanisme pembatasan tarif dan umpan balik, organisasi dapat menjaga kesucian sistem keamanan mereka sekaligus memperkuat pengguna dari eksploitasi. Kesadaran, kewaspadaan, dan adaptasi berkelanjutan tetap menjadi hal terbaik terbaik bagi kemanan.